電子郵件(E-mail)是通過Internet或者Intranet等網路,從終端機輸入檔、圖片或者聲音等,通過郵件伺服器傳送到另一端的終端機上的資訊。

電子郵件是目前人們在虛擬的網路空間中使用頻率最高的通訊方法。隨著Internet的飛速發展,這種以電子郵件通信方式一旦發生糾紛,其是否能夠成為證據、成為證據的條件是什麼、是訴訟中如何取證,是亟待解決的問題。

一、電子郵件能否作為證據

電子郵件能否作為證據,我國目前尚無規定,但電子郵件已被現代經濟社會所接受卻是現實。電子商務、電子教育、電子政府等是現代資訊社會的產物。《合同法》第十一條“書面形式是指合同書、信件和資料電文(包括電報、電傳、傳真、電子資料交換和電子郵件)等可以有形地表現所載內容的形式。” 電子郵件已列為書面合同的一種形式。合同的雙方通過電子郵件來達成,來實現購買行為。其購買、結算、質疑、退貨、索賠等均是通過電子郵件來實現的。如今,網上訂票、網上掛號、網上諮詢已實際進入我們的生活。由此可見,如在涉及於此的訴訟中,負有舉證義務的當事人必然會將雙方往來的電子郵件作為證據提交到法庭,以支持自己的主張。這就為電子郵件可以成為證據提供了現實的可能性和必要性。

但是,在我國的訴訟法中,被承認的證據有“物證、書證、證人證言、當事人(被告人)陳述、犯罪嫌疑人、被告人供述和辯解、鑒定結論、勘驗、檢查筆錄”等七種。並未包含有電子郵件,而作為訴訟中的證據,其形式首先必須合法,即證據應是在法律所規定的證據範圍之內,之所以這樣,是為了保證訴訟程式的公正、合法、有效。但筆者認為,不論何種形式的證據,都必須符合兩個基本特徵:1、是它確實是存在的事實,而非猜測和虛假的東西;2、是它與案件事實有著客觀聯繫。在訴訟法中,雖對證據形式有所規定,但隨著客觀世界的發展、科技的進步,證據形式也在不斷發生變化,如在1980年的《刑事訴訟法》中並未將視聽資料作為證據,但在司法實踐中,司法機關並不排斥這種證據。而是將其作為書證或物證看待,在1996年的新刑訴法中,即將其列為一種獨立的證據類型。同樣電子郵件作為一種新的通信方式,如僅僅因為其未被列入證據種類,而簡單地否定其證據效力,既脫離實際,又不利於查明案件事實。筆者認為我國合同法把電子郵件作為書證的一種不夠準確。第一,書證的載體通常是紙張,使用設備較為簡單,而電子郵件的載體是的數位化設備,使用設備較為複雜。第二,書證表現方式一目了然,直接表現,容易保存,電子郵件需專門的數位處理設備讀取後用顯示設備表現出來,不容易保存。第三,書證被複製,修改後易被技術鑒定出來,電子郵件無法證明是否被複製、改動,因為它被修改後無痕跡可查。因此,不易用我國傳統理論對證據種類的劃分,應將電子郵件作為一種新的證據種類。

從當前國際發展情況看,聯邦德國在1997年通過了世界上第一部全面規範Internet的法律棗“多媒體法”(德文簡稱IUKDG),其中即有對電子郵件的規範。美國在發生了大量的電子郵件侵權糾紛後,聯邦政府也正在積極推進制裁所謂“垃圾郵件”的立法活動。其各州政府開始對電子郵件侵權糾紛進行審判,如1997年11月德克薩斯州的TRAVIS郡審理的flowers.com E-mail侵權案中,電子郵件既作為直接證據被法庭確認,並據此判決賠償。更有甚者,在1998年華盛頓州檢察長亦以同樣的事由和證據,對電子郵件侵權者提起了刑事起訴。所以,不論是從與國際發展同步,還是從適應高科技對現代生活的影響而言,對於電子郵件均不宜採取只因證據形式不合法,而否認其效力的做法。

二、電子郵件成為證據的條件以及認定

電子郵件與傳統的通信方式最大的區別在於,它把人們所要表達的意思轉化為數位信號,並通過網路傳輸呈現在對方的電腦螢幕上,因此互無“真跡”,充其量也只是在自己電腦上的列印件,而一經發件人從其“發件箱”、“回收站”中將檔刪除,便不見蹤影,而電腦列印件的易於偽造或刪改的特性,而又不能不使人們對其疑慮有加,故電子郵件成為證據的條件應相對嚴格。

在審查電子郵件的證據效力時,首先應對電子郵件的特徵有所瞭解。電子郵件的最大特點是每個電子信箱均對應一個唯一的註冊用戶(它可能是一個人,也可能是一些人),其用戶名、帳戶名、密碼均是唯一的。任何人只要掌握了某一註冊用戶的用戶名、密碼,就可在任何地方,使用任意一台聯網的電腦在該用戶名所對應的電子信箱上收發、刪除電子郵件。電子郵件還有一個特點是傳輸過程的複雜性,尤其是跨國界傳遞的郵件要輾轉經過多個伺服器才能到達目標伺服器。在實踐中,直接由電子郵件引發的糾紛尚不多見,其一般是以證據的形式出現,在以證據形式出現時,如果雙方均對電子郵件的內容及收發人無異議,在訴訟中接受雙方當事人的質證,認為可以作為證據認定,在此類情況下,電子郵件的證據形式已不重要,因當事人的承認性陳述本身就可以作為證據認定,而這種承認性陳述又可被電子郵件的內容所印證,所以,應當被法庭認定。

如果雙方在訴訟中對電子郵件有爭議,不論是由電子郵件直接引發的糾紛還是以證據的形式出現的電子郵件,只要其涉及當事人的切身利益及關鍵問題的確定,即會引發爭執,主要表現以下幾種情況。

1.對收發件人的認定

在訴訟中,如果當事人對電子郵件的收發人發生爭議,在此種情況下,審查電子郵件的內容已無意義,因當事人如否認是電子郵件的收發人,實際上已經否認了電子郵件的內容。其最為典型的案例是發生在某大學的一名學生以另一學生的名義,發出了一封回絕那名學生受到留學邀請的電子郵件,致使那名學生失去了留學的機會。該案在審理中,被告人否認自己發出了這樣一封電子郵件,而法庭主要是採用排除法來確認是否為被告人所為。很明顯,在這裏被告人否認自己是電子郵件的發件人比否認所發電子郵件的內容更為對自己有利。該案雖然最終以庭外調解結案,但如果雙方未能和解,以排除法的結論來作為確認被告人侵權的證據是否充分,則值得商榷。以筆者的看法,在確認電子郵件的收發件人時,首先需查清的是電子郵件的位址是否是收發件人的,其是否擁有合法的用戶名、帳號、密碼等,因每一個註冊用戶均對應一個電子郵件信箱,合法用戶的上述資料及個人資料(真實姓名、工作單位、通信地址、身份號碼等)在“ISP” (Internet service provider 即網路服務提供商)處均有備案,如使用人的個人資料於ISP的備案一致,則可以確認該信箱是使用人的,在該用戶的信箱密碼未被他人盜用的情況下,以該信箱收發的電子郵件的作者即為信箱的擁有者。筆者曾遇一案,當事人否認自己給對方發出過財產情況的電子郵件,後經核對該電子郵件位址的ISP備案,與該當事人的情況一致,法庭據此確認該電子郵件的內容,並做出判決,結案後該當事人服判。

當前,由於某種原因,有些信箱成為公用信箱,使用該類信箱的非註冊用戶,則無權要求獲得法律上的保護。對開放自己的電子郵件信箱者,無異於等於放棄自己的權利。當然,電腦“駭客”的侵襲或惡意的發送匿名電子郵件則另當別論。

2、電子合同收到與合同成立地點認定

"收到"這一概念,在電子商務貿易過程中,具有相當重要的法律意義。國際貨物銷售公約和大陸法規定,不論是發盤還是接受,均以抵達接收人或發盤人作為生效的條件之一。而英美法則規定,信件或電報一經發出,立即生效,生效的時間以投遞郵件收據上郵局所蓋郵戳為准,而不管對方是否收到。在電子商務環境中,為避免貿易糾紛,確定了"收到生效"的原則,也就是說,不論什麼傳遞,只有在被對方適當地收到了,才具有法律意義。這就要求傳遞的單據必須能夠進入對方在合同中指定的接收電腦。同時,在電子商務環境中,對收到的定義也作了嚴格的規定,即當傳遞進入到接收方的接收電腦時,即為收到,不管接受方有沒有檢查傳遞的內容。反之,在能進入指定的接受方的接收電腦之前,沒有一份單據被認為是適當地接收了,也沒有一份單據會產生法律上的義務。這與以紙張為基礎的貿易環境中的情況是相一致的。

我國新《合同法》規定:"採用資料電文形式訂立合同,收件人指定特定系統接收資料電文的,該資料電文進入該特定系統的時間,視為到達時間;未指定特定系統的,該資料電文進入收件人的任何系統的首次時間,視為到達時間(第十六條)".該法同時規定,"採用資料電文形式訂立合同的,收件人的主營業地為合同成立的地點;沒有主營業地的,其經常居住地為合同成立的地點(第三十四條)。

3.對電子郵件內容的認定

電子郵件的內容,亦是在訴訟中不易認定的部分。在確定了收發件人後,就要對電子郵件的內容進行審查,之所以這樣,是因為手書的信件,有“原件”與“影本”之分,不易做假。因而電子郵件中,似乎已無“原件”與“影本”之分,因電子郵件的內容是必須借助於電腦為載體才能呈現,離開了這一載體,即為電腦列印件。故以審查書證的傳統審查方法進行審查,在此已不可行。因對這類證據的審查主要是審查其是否為原件,是否有本人簽字,是否蓋有公章。對境外的函件還需有公證、認證。

但對電子郵件來說,所有這些審查方法均不可行,因電子郵件的傳輸方式已決定了電子郵件不具備上述特點。如仍以該種方法審查電子郵件,無異於將電子郵件排除在證據之外。當然,對於一般人員來說,直接在Internet mail的收件箱中刪改純電子郵件信件亦非易事,因收件箱中的電子郵件是唯讀檔案,拒絕刪改。其另存方式也只是改變檔的位置,檔的屬性並未改變,仍是。 eml文件。從外觀上看,純電子郵件信件的信頭上均帶有收發件人、收發件人的網址、收發件時間等詳細資料。故對這類檔只要上述資訊清楚,以筆者見,可以作為證據認定,如還有疑問,可要求當事人將電子郵件“轉發”至承辦人指定的電腦上或乾脆通過“連機”、“共用”的方式直接到舉證人的電腦上查閱原始資訊(雖目前法院在設備上尚不能滿足)。可能發生的刪改一般是隨電子郵件以“插入”“附件”方式發送的MIME非文字檔案,如Word、Excel、gif、 mpg檔乃至聲音、影像等多媒體檔,因該類檔的打開是在相應的編輯軟體下進行,故可以刪改。該類檔的電腦列印件,與普通電腦列印出的檔無異。故僅憑列印件很難起到證據的作用。

此外,另有一類電子郵件是被收發件人從其電腦中永遠刪除了,並據此否認收發過電子郵件。對此類情況目前尚無較好的辦法。從技術上講,已可以做到將所有“網上資訊”搜集起來並永久保存,在必要時,通過檢索使其還原。由於我國目前尚無要求網路服務商對傳輸的電子檔儲存記錄或轉存的制度,造成了一旦發生爭議,將無第三方可出具中立性的證據。而部分地方法規已有了相應規定。如《廣東省對外貿易實施電子資料交換暫行規定》就規定:電子資料服務中心應有收到報文和被提取報文的回應和記錄;電子報文的存貯期最短不得少於5年;對進行電子資料交換的協定雙方發生爭議時,以該中心提供的資訊為准。如該方法被用於司法實踐,將給審判工作帶來極大便利。

三、 合法舉證問題

在通常訴訟過程中,誰主張,誰舉證。但無紙化電子郵件交易中,舉證是個難題,證據不好保存,也不便提取原告對於其主張的事實即卻沒有任何證據。因原告無法舉證證明其主張的權利或法律事實令其承擔敗訴的風險,這是不公平的。如果要求被告承擔舉證責任,存在原告是否受到侵害尚不明確,且不談受害的原因系電子簽名(密碼)被冒用,或因網路系統的不安全隱患所致,如何舉證才合法呢?筆者認為;

1. 由當事人將郵件列印出來作為證據提交,其可信度較低,而且以Attach方式發送的非txt純文字檔案和Html檔,有時還不能隨原郵件一塊列印出來,需在其他專用軟體中列印,而在專用軟體中一般都有對原文件進行更改的功能。

2.在訴訟之前,當事人可以請公證機關作出公證文書,也可以採取律師見證、外交機構認證、工商行政管理部門鑒證以及利用先進的電子設備製成視聽資料等方式保存證據,或者申請人民法院採取訴前證據保全。

取證的方式,最好以查看源代碼並Coyy出所有內容粘貼到文字處理軟體中編輯並列印,這樣能夠取得郵件中的所有內容;附件中的內容,應根據不同的檔格式,盡可能不失真地用高檔設備列印出來;如是音效檔案的,可記錄成文字後列印出來,並保留原音效檔案便於將來庭審中質證。

3.在訴訟中,當事人可以將導出的郵件放在軟碟中提交人民法院,經對方質證後無異議的,可列印出來經雙方當事人簽字後附卷。如對方有異議,應由人民法院按現場勘驗的方法取證,現場勘驗的筆錄應由雙方當事人當場簽字。另外,當事人只提交列印稿,而原件已從電腦中永久刪除的,除非對方承認,否則無論對方是否有能力提出反證,該列印稿均不可作為定案的根據。因為此時無法判斷該檔是否就是原件,更不能因對方舉不出反證而確認該證據有效。

4.認證機構在網路化的商事交易中處於樞紐地位,其義務之設定與履行,關係到電子商行業的成敗。認證機構具有安全、真實、及時、公開、謹慎、保密等方面功能。因此,從認證機構出具的證據真實有效。

目前,雖然我國尚無完整規範Internet、E-mail的法規,Internet的普及程度亦無法與發達國家相比,司法機關的設備尚無法滿足審理此類糾紛的物質需要。但是,Internet、E-mail所帶來的法律問題卻已實實在在地擺在了我們的面前。電子證據的法規與其他法規相比,需要電子等方面的專業知識比較多,這就給立法、司法提出了更高的要求。國外的Internet的發展和普及,已使國外有了相對完善的電腦法律。因此我們應借鑒國外電腦法律,根據我國的實際情況,借助專業人士的幫助,來制定並完善我國的電子證據法律。電子證據法律必將成為網路時代的又一護航者。

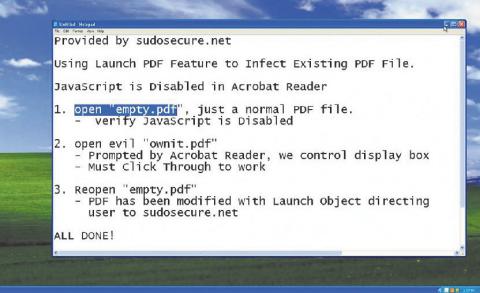

資安研究員Jeremy Conway 在Youtube 上展示其手法時的影片, 網址為

資安研究員Jeremy Conway 在Youtube 上展示其手法時的影片, 網址為

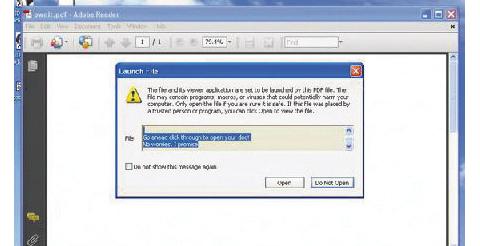

將「允許使用外部應用程式開啟非PDF 檔案附件」的功能選項關閉,就能避免透過/Launch的手法進行惡意攻擊的可能性。

將「允許使用外部應用程式開啟非PDF 檔案附件」的功能選項關閉,就能避免透過/Launch的手法進行惡意攻擊的可能性。  透過在PDF 的格式中加入(app.alert("提示文字內容"))這樣的語法,就能夠改寫開啟PDF檔案時,跳出的警告視窗文字,進而以社交工程的方式誘騙使用者 開啟。。

透過在PDF 的格式中加入(app.alert("提示文字內容"))這樣的語法,就能夠改寫開啟PDF檔案時,跳出的警告視窗文字,進而以社交工程的方式誘騙使用者 開啟。。

企業主:我每秒鐘幾十萬上下的,誰有那個閒功夫跟你搞資安。

企業主:我每秒鐘幾十萬上下的,誰有那個閒功夫跟你搞資安。

)

)